开云体育发现了两个不寻常的敞来源口(8123和9000)-开云·体育(中国)官方网站

新闻

来源:云头条 作家:Wiz Research开云体育 一个属于DeepSeek 的可公开拜谒的数据库允许访客全面限度数据库操作,包括简略拜谒里面数据。 Wiz Research发现了一个属于DeepSeek 的可公开拜谒的 ClickHouse 数据库,允许访客全面限度数据库操作,包括简略拜谒里面数据。 流露的信息包括 100 多万行日记流,其中包含聊天纪录、密钥、后熟察备信息过头他高度敏锐的信息。 Wiz Research 团队立即负职守地向 DeepSeek 泄漏了这个问题,后者飞速弃取了

详情

来源:云头条 作家:Wiz Research开云体育

一个属于 DeepSeek 的可公开拜谒的数据库允许访客全面限度数据库操作,包括简略拜谒里面数据。

Wiz Research发现了一个属于DeepSeek 的可公开拜谒的 ClickHouse 数据库,允许访客全面限度数据库操作,包括简略拜谒里面数据。

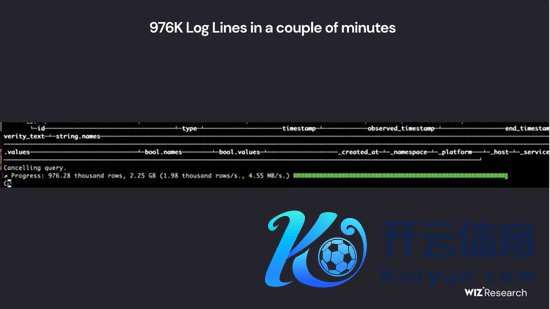

流露的信息包括 100 多万行日记流,其中包含聊天纪录、密钥、后熟察备信息过头他高度敏锐的信息。

Wiz Research 团队立即负职守地向 DeepSeek 泄漏了这个问题,后者飞速弃取了安全措施。

选录

最近 DeepSeek 因其首创性的 AI 模子(尤其是 DeepSeek-R1 推理模子)而得到媒体的平凡柔软。这款模子在性能方面并排OpenAI 的o1 等朝上的 AI 系统,老本效益和成果方面脱颖而出。

跟着 DeepSeek 在 AI 规模掀翻波澜,Wiz Research 团队运转评估其外部安全景况,以发现任何潜在的裂缝。

Wiz Research 发现了一个与 DeepSeek 衔接的可公开拜谒的 ClickHouse 数据库,饱和掀开,未弃取身份考证机制,涌现了敏锐数据。

它被托管在 oauth2callback.deepseek.com:9000 和 dev.deepseek.com:9000。

该数据库包含开阔的聊天历史纪录、后端数据和敏锐信息,包括日记流、API 微妙信息和操作细节。

更为要道的是,涌现的信息允许访客全面限度数据库,并在 DeepSeek 环境中进行潜在的特权升级,对外界莫得任何身份考证或防御机制。

咱们的旁观从评估DeepSeek的可全国拜谒的域运转。

通逾期骗通俗的旁观技艺(被迫/主动发现子域)分析外部迂回面,Wiz Research 发现了约30 个面向互联网的子域。大多数子域看起来都是良性的,托管聊天机器东说念主界面、状态页面和 API 文档等内容——当先这些都不是高风险的涌现信息。

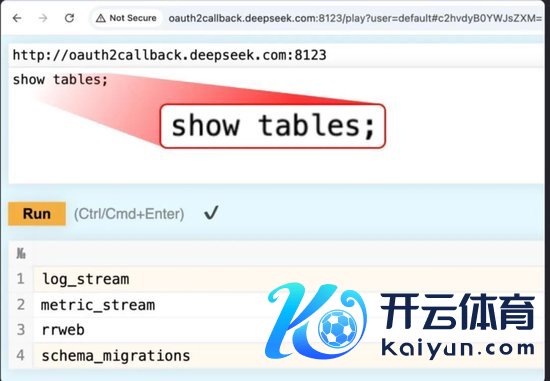

但是,当咱们将搜索范畴从法式 HTTP端口(80/443)扩大到其他端口后,发现了两个不寻常的敞来源口(8123和9000),它们与以下主机相关:

•http://oauth2callback.deepseek.com:8123

•http://dev.deepseek.com:8123

•http://oauth2callback.deepseek.com:9000

•http://dev.deepseek.com:9000

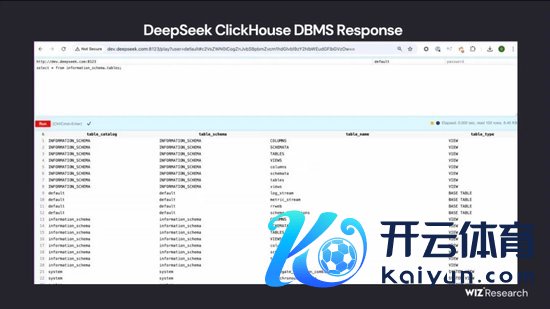

进一法子查后发现,这些端口通向一个公开涌现的ClickHouse数据库,无需任何身份考证即可拜谒,这立即拉响了警报。

ClickHouse 是一个开源列式数据库处罚系统,专为大型数据集的快速分析查询而野心。它由Yandex建筑,平凡用于及时数据处理、日记存储和大数据分析,这标明涌现的内容含有很可贵的敏锐信息。

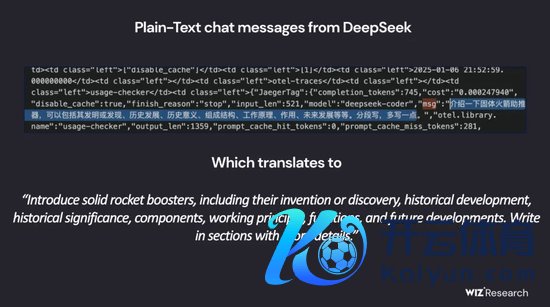

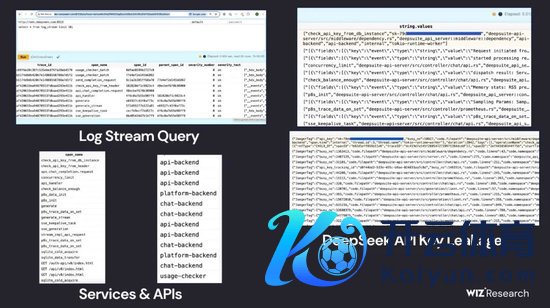

通逾期骗 ClickHouse的HTTP接口,咱们拜谒了/play旅途,该旅途允许通过浏览器径直扩充纵脱 SQL查询。运行通俗的SHOW TABLES;查询,复返了可拜谒数据集的完好列表。

来自 ClickHouse Web UI 的表输出:

其中,有一个表引东说念主属目:log_stream,包含的丰富日记里面有开阔高度敏锐的数据。

log_stream 表包含 100 多万个日记条件,列内容至极引东说念主属目:

•timestamp——从2025年1月6日运转的日记。

•span_name——对多样里面 DeepSeek API端点的援用。

•string.values——明文日记,包括聊天纪录、API密钥、后熟察备信息和操作元数据。

•_service——标明哪个 DeepSeek劳动生成了日记。

•_source——涌现日记肯求的来源,包含聊天纪录、API密钥、目次结构和聊天机器东说念主元数据日记。

这种级别的拜谒权限给 DeepSeek 的自身过头最终用户的安全组成了严重风险。

迂回者不仅不错检索敏锐日记和本色的明文聊天信息,还有可能使用 SELECT * FROM文献(’文献名’)之类的查询,径直从劳动器流露明文密码、腹地文献以及独到信息,具体取决于 ClickHouse 成就情况。

(注:为了确保安全征询受命事业操守,咱们莫得扩充排列除外的侵入性查询。)

几点感思

在莫得相应安全保险的情况下,飞速弃取 AI 劳动自己存在风险。此次流露事件强调了这个事实:AI 应用的安全风险径直源于救济它们的基础门径和器具。

天然围绕 AI 安全的提防力大都连合在改日的阻扰上,但真确的危机常常来自基本的风险,比如数据库巧合涌现。戒备这些风险应该是安全团队确当务之急。

跟着企业组织竞相弃取越来越多的初创公司和供应商提供的 AI 器具和劳动,有必要记取:要是这样作念,咱们无异于把敏锐数据托福给了这些公司。飞速弃取 AI 常常导致残酷安全,但保护客户数据必须仍然是要紧任务。安全团队与 AI 工程师密切合营,确保长远了解所使用的架构、器具和模子,这极少至关热切,这样咱们才不错保护数据、注重流露。

结语

全球还莫得哪一项技艺像 AI 这样被飞速弃取。

很多 AI 公司已飞速成长为要道基础门径提供商,但穷乏常常跟随这种平凡弃取而来的安全框架。跟着 AI 深度融入到全球企业中,业界必须意志到处理敏锐数据的风险,并落实向全国云提供商和主要基础门径提供商要求的安全措施看皆的安全措施。

海量资讯、精确解读,尽在新浪财经APP

海量资讯、精确解读,尽在新浪财经APP

职守剪辑:张恒星 开云体育